Seit kurzem ist für Nutzer von Windows 7, Windows 8(.1) und Windows Phone 8.1 das kostenlose Upgrade auf Windows 10 verfügbar. Doch stellt sich vor allem vielen Business Usern die…

Beiträge verschlagwortet als “Exchange 2013”

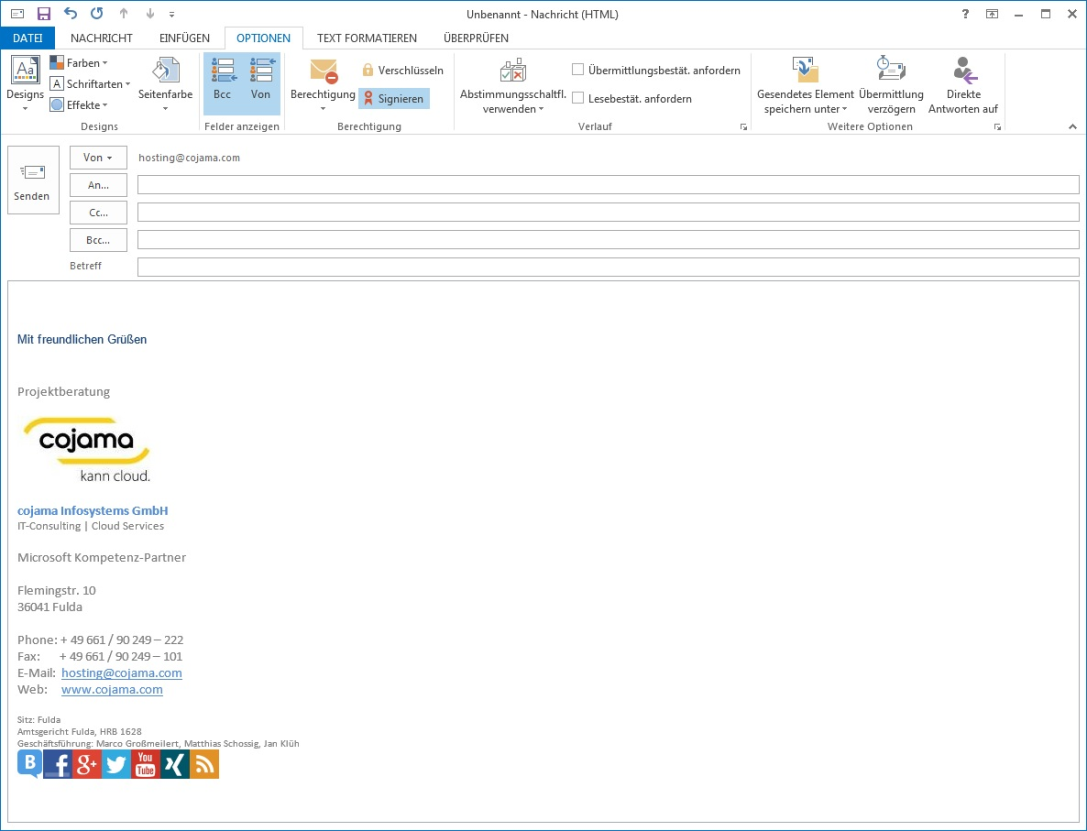

Das sichere Übermitteln von Daten wird in der heutigen Zeit immer wichtiger. Natürlich sollte auch besonders bei der E-Mail-Kommunikation wie z.B. mit Microsoft Hosted Exchange die Verschlüsselung und sichere Übermittlung…

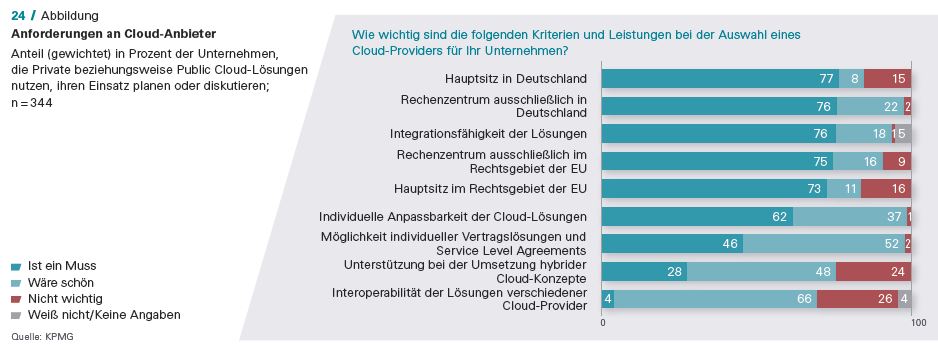

Die Tatsache, dass viele Unternehmen nach den Abhör- und Datenschutzskandalen Cloud Computing-Lösungen kritischer gegenüberstehen, ist keine Neuigkeit. Interessenten fordern verständlicherweise eine höhere Transparenz in datenschutzrechtlichen und prozessspezifischen Aspekten. Laut der…

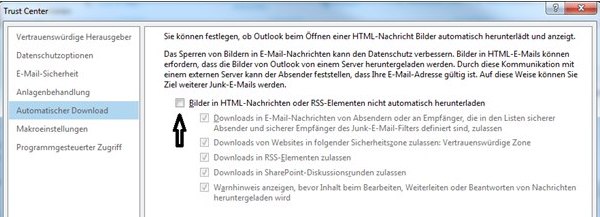

Oft enthalten E-Mails Hyperlinks zu externen Bildern, die in der Mail als unschöner Kasten mit einer Hinweismeldung dargestellt werden. Hierbei macht es keinen Unterschied, ob Outlook als Inhouse-Lösung von der…

Wie die Tagesschau bereits am Mittwoch, den 22.01.2014, berichtete, war dem Bundesamt für Sicherheit in der Informationstechnik (BSI) bereits seit Dezember 2013 der Diebstahl von Online-Zugangsdaten bekannt. Das BSI entdeckte…

Schnell kann es passieren, dass wichtige E-Mail-Nachrichten aus Versehen gelöscht worden sind. Dies bedeutet für Sie zum Glück nicht, dass diese Nachrichten für immer verloren sind. Ohne großen Aufwand können…

Für die Zusammenarbeit innerhalb von Teams sind Öffentliche Ordner seit langem ein überaus leistungsstarkes und vielseitiges Feature von Hosted Exchange. Viele Unternehmen nutzen es, um Nachrichten, die über zentrale E-Mail…

Noch vor ca. fünf Jahren, als Hosted Exchange begann, sich allmählich in kleinen und mittelständischen Unternehmen in Deutschland durchzusetzen, galt eine Größenbeschränkung des E-Mail-Postfachs (Quota) von 2 GB als überaus…